3CX 遭遇“套娃”式供应链攻击

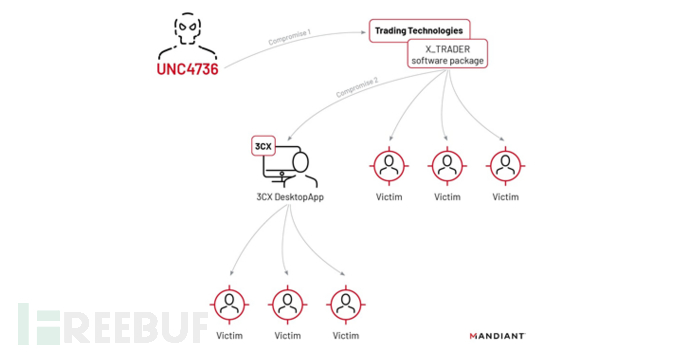

近期,套娃针对 3CX 供应链攻击事件炒的遭遇沸沸扬扬,谷歌旗下 Mandiant 追踪分析这起网络攻击事件,式供最终发现此次攻击是应链一起“套娃”式软件供应链攻击。

2023 年 3 月 29,攻击网络安全研究人员发现针对 3CX 的套娃“套娃”式供应链攻击。当时,遭遇攻击者通过对上游软件供应商 3CX 的式供攻击,将植入了恶意代码 Win/Mac 的应链多个产品版本安装包托管于官方升级服务器,并通过自动升级过程分发至下游客户,攻击获得管理员执行权限。套娃

此外,遭遇攻击者通过下载器 SUDDENICON 提供了一个名为 ICONIC Stealer 的式供基于 C/C++ 的数据挖掘器,该数据挖掘器使用 GitHub 上托管的应链图标文件来提取包含该窃取器的服务器。

美国网络安全和基础设施安全局(CISA)在对恶意软件分析后表示恶意应用程序主要针对 Chrome、攻击Edge、Brave 或 Firefox 浏览器,试图从受害者用户的网络浏览器中窃取敏感信息。至于针对加密货币公司的特定攻击,攻击者还部署一个被称为 Gopuram 的下一代后门,该后门能够运行额外的源码库命令并与受害者的文件系统进行互动。

窃取登陆凭证,盗取信息Mandiant 的调查结果显示,最初含有恶意软件的是一家名为 Trading Technologies 金融科技公司开发的产品,3CX 的一名员工将该产品下载到了其个人电脑上。

恶意软件安装程序中包含一个安装二进制文件,该二进制文件遗弃了两个特洛伊木马 DLL 和一个无害的可执行文件,后者用于侧加载一个伪装成合法依赖项的 DLL。

攻击者利用 SIGFLIP 和 DAVESHELL 等开源工具,提取并执行 VEILEDSIGNAL(VEILEDSIGNAL 是一个用 C 语言编写的多阶段模块化后门,能够发送数据,执行 shellcode),威胁攻击者利用 VEILEDSIGNAL 对该员工个人电脑的最初破坏,获得了该员工的公司登录凭证,两天后,利用偷来的凭证,通过 VPN 首次未经授权访问了 3CX 的网络。

除确定了受损的免费信息发布网 X_TRADER 和 3CXDesktopApp 应用程序之间的战术相似性外,Mandiant 还发现威胁攻击者随后在 3CX 环境中进行了横向移动,破坏了其 Windows 和macOS 的构建环境。

Mandiant 研究人员指出在 Windows 构建环境中,攻击者部署了一个 TAXHAUL 启动器和 COLDCAT 下载程序,通过 IKEEXT 服务执行 DLL 端加载,并以 LocalSystem 权限运行。在 macOS 构建服务器被 POOLRAT 后门破坏后,该后门使用 Launch Daemons 以保持持久性机制。

注:POOLRAT 之前被威胁情报公司归类为 SIMPLESEA,是一种 C/C++macOS 植入物,能够收集基本系统信息并执行任意命令,包括执行文件操作。

3CX 在 2023 年 4 月 20 日分享的一份更新中表示,公司目前正在采取措施加强内部系统,并通过增强产品安全、整合工具以确保其软件的完整性。此外,公司成立一个新的网络运营和安全部门,最大限度地降低软件供应链中嵌套软件攻击的风险。

最后,Mandiant 强调威胁攻击者可以创造性地利用网络访问来开发和分发恶意软件,并在目标网络之间移动,各组织要时刻保持较高警惕。

参考文章:https://thehackernews.com/2023/04/nk-hackers-employ-matryoshka-doll-style.html

高防服务器本文地址:http://www.bzve.cn/html/513f1899468.html

版权声明

本文仅代表作者观点,不代表本站立场。

本文系作者授权发表,未经许可,不得转载。