Realtek Wi-Fi模块多安全漏洞,可劫持无线通信

研究人员在Realtek RTL8170C Wi-Fi模块中发现多个安全漏洞,块多可劫可用来劫持无线通信。安全

Realtek RTL8710C模块是漏洞基于Cortex M3处理器的,RTL8710C中不包含ADC/DAC模块、持无GPIO端口也少,线通信能耗也低,块多可劫广泛用于农业、安全能源、漏洞游戏、持无健康、线通信智能家居等设备中。块多可劫近日,安全研究人员在Realtek RTL8170C Wi-Fi模块中发现了多个安全漏洞。漏洞攻击者利用这些漏洞可以在受害者设备上进行权限提升,持无并劫持无线网络通信。线通信

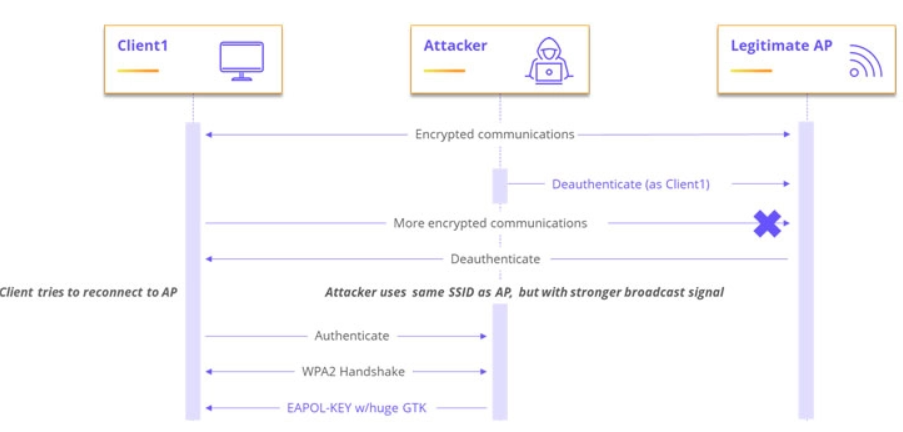

漏洞存在于该模块的WPA2握手机制中,研究人员发现其握手机制易受到2个基于栈的缓冲区溢出漏洞,漏洞CVE编号为CVE-2020-27301和CVE-2020-27302。免费源码下载这两个漏洞的利用都需要攻击者知道网络的PSK,然后攻击者滥用其来获取WPA2客户端上的远程代码执行。

CVE-2020-27301漏洞

在WPA2 4次握手中,EAPOL帧中会产生一次密钥交换。在密钥交换过程中,Realtek WPA2客户端会调用ClientEAPOLKeyRecvd来处理该数据包。而ClientEAPOLKeyRecvd会调用DecGTK()函数解密GTK (Group Temporal Key)。而在DecGTK()中,会有一个不安全的AES_UnWRAP()被调用。漏洞就存在于该函数的调用中。

漏洞影响所有使用该组件来连接诶WiFi网络的嵌入式设备和IoT设备中。攻击者利用该漏洞要求与受害者设备处于同一WiFi网络下,攻击者成功利用该漏洞可以完全控制WiFi模块,并可能获取嵌入式设备操作系统的root 权限。云服务器

CVE-2020-27302漏洞

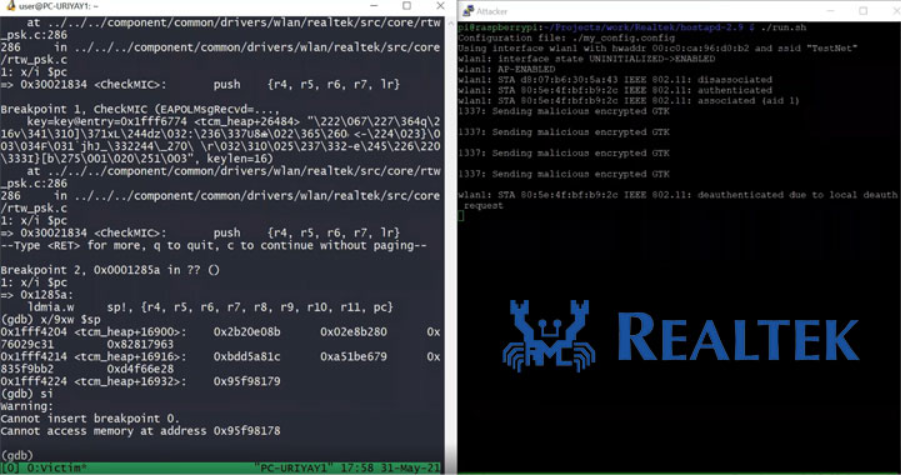

CVE-2020-27302漏洞是WPA2密钥分析中的栈溢出漏洞,CVSS 评分8.0分。研究人员通过修改开源的hostapd来实现漏洞利用。PoC中攻击者作为AP,发送恶意的加密的GTK给通过WPA2连接的任意客户端:

https://d3u9fi9s7csg1s.cloudfront.net/files/2021-06/Exploiting%20Realtek%20vuln%20-%20take2%20-%20edited.mp4

PoC视频证明了该栈溢出漏洞,并最终将返回地址覆写为无效地址(0x95f98179)。因为缓存是通过AES解密的,所以该地址是随机地址,因为攻击者知道所有的加密参数,因此可以精准控制返回地址。

更多技术细节参见:https://www.vdoo.com/blog/realtek-wifi-vulnerabilities-zero-day

本文翻译自:https://thehackernews.com/2021/06/researchers-warn-of-critical-bugs.html

网站模板本文地址:http://www.bzve.cn/html/352e9599552.html

版权声明

本文仅代表作者观点,不代表本站立场。

本文系作者授权发表,未经许可,不得转载。